· Pablo Plaza Martínez · tutoriales · 6 min read

Robando credenciales con un FakeAP

Guía práctica para crear un punto de acceso WiFi falso (Evil Twin / FakeAP) con Wifiphisher. Clonamos un portal cautivo de un hotel, desautenticamos usuarios y robamos credenciales. Actualizado con herramientas modernas y recomendaciones éticas.

Robando credenciales con un FakeAPEn este post veremos como crear un punto de acceso WiFi falso (FakeAP) que sustituya a otro ya existente clonando su ESSID, su MAC y desautentificando a sus usuarios para provocar que se conecten automáticamente a nuestro FakeAp. En este caso el punto de acceso víctima será el de un hotel simulado(ironHOTEL) que nos pida credenciales para navegar. El objetivo será robar esas credenciales.

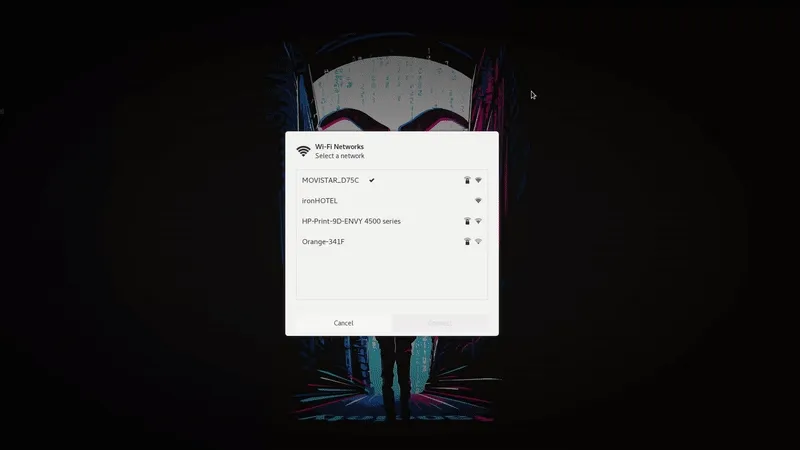

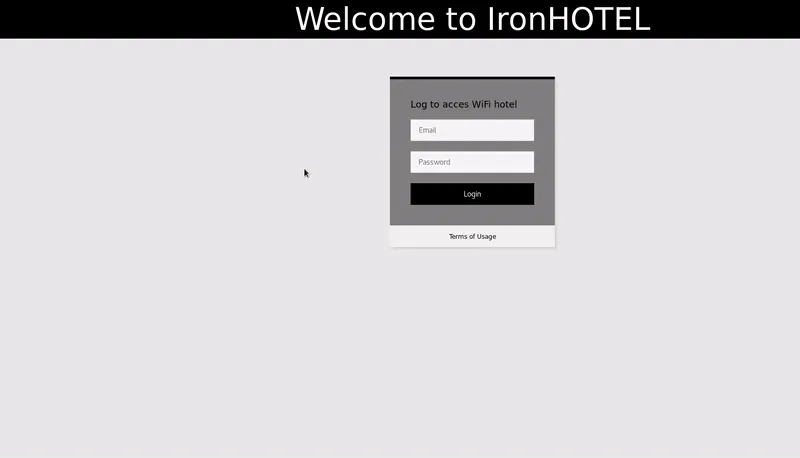

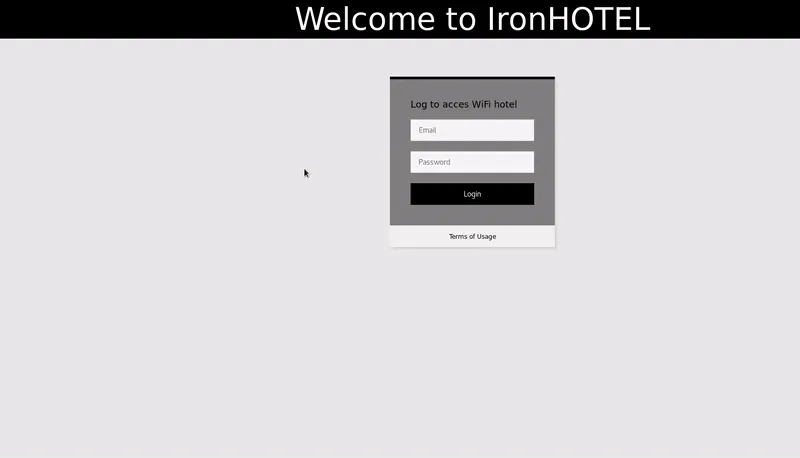

Lo primero tenemos que recabar información sobre el objetivo, para ello nos conectaremos a la red WiFi y vemos que para navegar se nos abre un portal cautivo con este aspecto.

Para simular este punto de acceso necesitaremos clonar este login de la manera más realista posible. Podemos utilizar alguna herramienta automática o bien clonar directamente copiando el cádigo fuente de la página.

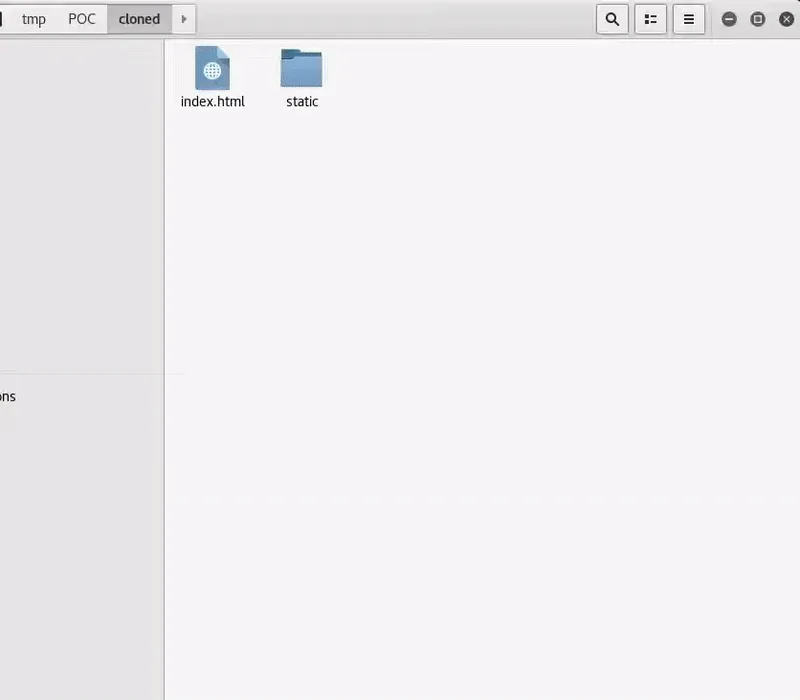

Una vez clonado el sitio procederemos a la instalación de una herramienta que automatiza el proceso de creación un punto de acceso y desautentificación de los usuarios.

WIFIPHISER

Es una herramienta sencilla que es muy versátil y tiene muchas funcionalidades que podeis consultar en su página de GitHub. Su instalación es muy sencilla.

Una vez instalada necesitaremos contar con al menos dos interfaces WiFi, una se utilizará para levantar el punto de acceso y la otra para desauntentificar a los usuarios. La tarjeta WiFi que levante el punto de acceso debe poder ponerse en modo monitor. Yo usaré una Alfa que son de las más utilizadas para auditorias WiFi.

Preparación del ataque

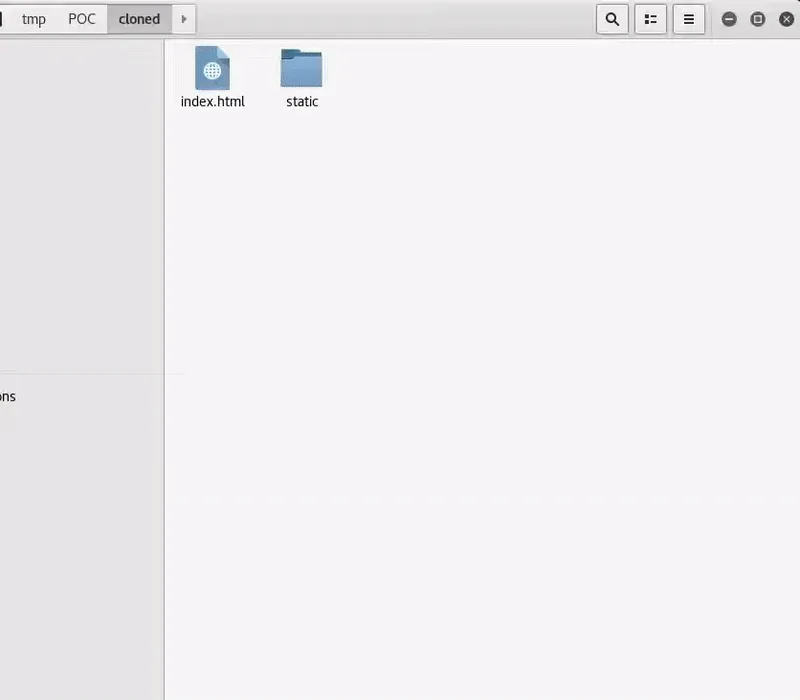

Para la configuración de nuestro sitio debemos acceder a la carpeta donde se encuentran los páginas que sirve WifiPhiser.

/usr/local/lib/python2.7/dist-packages/wifiphisher-1.4-py2.7.egg/wifiphisher/data/phishing-pages/

Ahora debemos copiar alguna de las páginas ya preparadas para configurar nuestra página clonada. Yo por ejemplo copié la carpeta de oauth-login. Posteriormente modificaremos las páginas existentes cambiandolas por las clonadas pero manteniendo el archivo de configuracion, el cual podemos modificar a nuestro gusto. Nuestro formulario debe apuntar a otro html en el que pongamos que ha dado un error de la manera mas confiable posible para no alertar en exceso a las víctimas. Una vez comprobada nuestra página procederemos al siguiente paso.

Comienzo del ataque

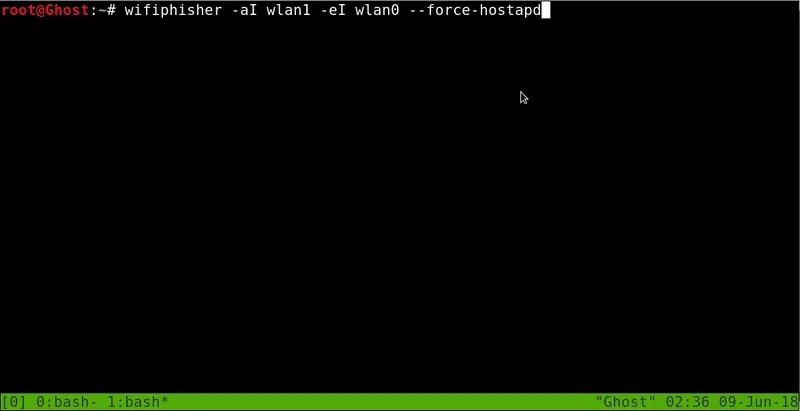

Ahora prodeceremos a iniciar la herramienta WifiPhiser.

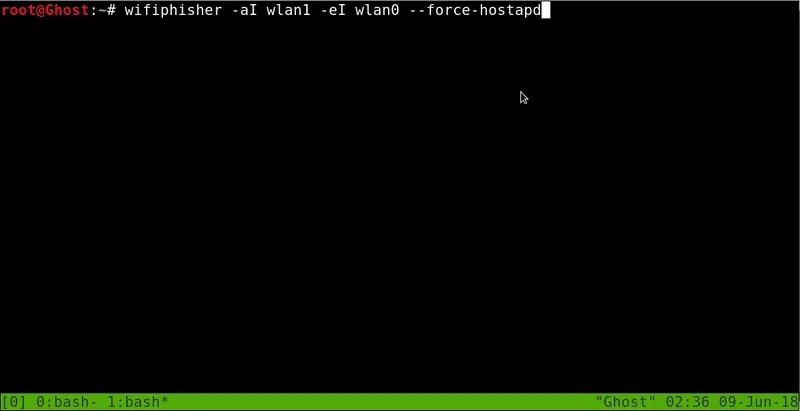

wifiphiser -aI wlan1 -eI wlan0 --force-hostapd El parámetro -aI será nuestra interfaz de red que levantará el punto de acceso y el párametro -eI indicará la interfaz que realizará la desautentificación. *—force-hostapd no es necesario, lo puse por problemas con el programa por defecto que usa WifiPhiser para levantar el punto de acceso

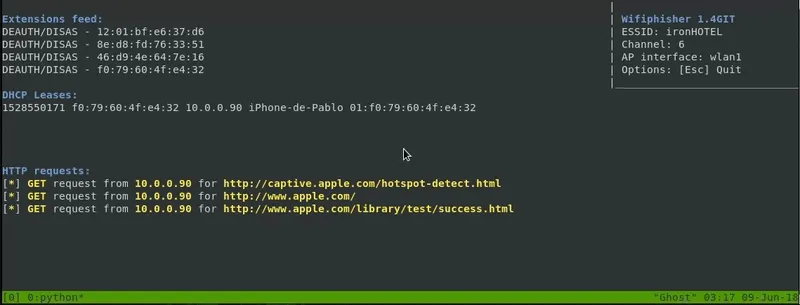

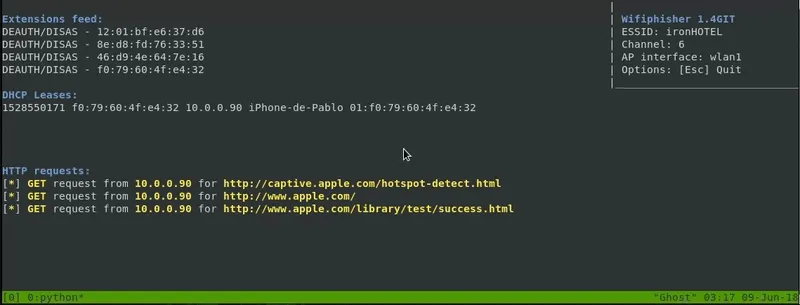

Se ejecutará el programa que es bastante gráfico y solo tendremos que seleccionar el punto de acceso víctima y en la siguiente pestaña bajaremos hasta encontrar la nueva carpeta que añadimos en las páginas de WifiPhiser.

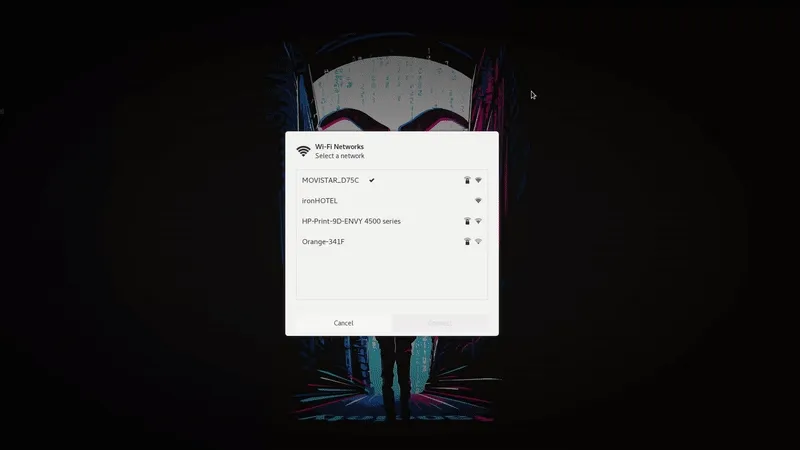

Ahora si vemos las redes WiFi existentes desde la confuguración WiFi de nuestro dispositivo móvil veremos que nuestra red se desconecta unos instantes. En este momento se están enviando paquetes de desautentificación a los usuarios conectados al punto de acceso original. Tardará unos instantes pero veremos como el dispositivo se conecta automáticamente a nuestro punto de acceso falso.

Ahora, nuestra víctima que estaba navegando por Internet será desconectada por nuestros paquetes de desautenticatión y se conectará automáticamente a nuestro FakeAp. Será redireccionado a nuestra página de inicio de sesión falso, pensará que hubo un error en la conexión e intentará acceder de nuevo con sus credenciales. Aunque aparecerá la página de error que creamos, tendremos sus credenciales en nuestra máquina.

Como podemos ver conectarse a un punto de acceso puede ser un peligro real. Solo se recomienda conectarse a puntos de acceso conocidos

Herramientas:

WifiPhiser

The first step in this attack will be to obtain information about the WIFI of the victim, so we will connect to our victim access point(ironHOTEL) and we will see a login page that opens automatically to allow us to navigate.

To simulate this access point we will need to clone this login page in the most realistic way. We can use an automatic tool or we can copy the source code of the web page.

Once the site is cloned, we will proceed to install a tool that make the process of making a FakeAp and de-authenticate users automatic.

WIFIPHISER

It is a simple tool that is very versatile and has many features which you can check on their GitHub page. Its installation is very simple.

So now we have WifiPhiser installed we will need to have 2 WiFi interfaces. First one will be used to activate our FakeAp and the another one to de-authenticate the users. WIFI interface, which has to activate our fake access point, has to have possibility to change to monitor mode. I’ll use an Alfa which are one of more used in WiFi pentesting.

Preparation of the attack

For the configuration of our false site we must access the folder where the pages served by WifiPhiser are located.

/usr/local/lib/python2.7/dist-packages/wifiphisher-1.4-py2.7.egg/wifiphisher/data/phishing-pages/

Now we have to copy an existing prepared page of WifiPhiser to use as a mold for ours. Me for instance, will use_oauth-login_. We have to modify our copy of oauth-login with our login simulation of the hotel one. Our form action will be another html in which we will make a error page on the more reliable way so victims don’t worry. Once we have our page prepared we will advance to next step.

Start of the attack

Now we will start using WifiPhiser.

wifiphiser -aI wlan1 -eI wlan0 --force-hostapd Parameter -aI will be the network interface which will activate our fake access point and parameter -eI will indicate the interface that will perform the de-authentication. * —force-hostapd it is not necessary, I use it for problems with the default program which is using WifiPhiser to activate our access point

The program that is quite graphic will be executed and we will only have to select the victim access point. Then in the next tab we will go down until we find the new folder that we add in the WifiPhiser pages.

Now if we access to Wifi configuration in our phone we will see that our connection to ironHOTEL suddenly disconnect. Right now our secondary network interface will be sending de-authentication packets. It will take a few moments but we see how the device automatically connects to our fake access point.

Now our victim that was surfing the internet will be disconnected by our de-authentication packets and will be automatically connected to our FakeAp. He will be redirected to our fake login page, he’ll probably think that there was an error in the connection and he’ll try to access again with his credentials. Even though the error page that we created will appear, we will have his credentials in our machine.

As we can see connecting to an access point can be a real danger. It is only recommended to connect to known access points

Tools:

WifiPhiser